Alcuni ricercatori presso l’Università di Erlangen-Norimberga hanno scoperto alcune debolezze nella funzione Personal Hotspot di iOS. Sembra infatti che utilizzando una delle tante password di default scelte da Apple, potremo essere a rischio.

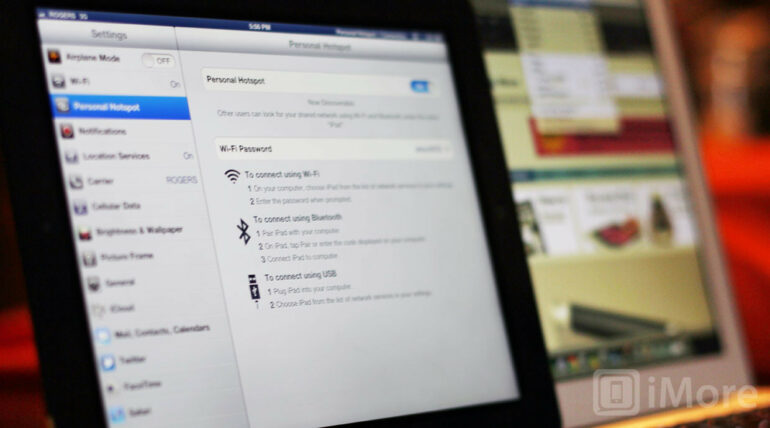

Nello specifico, un attacco di forza bruta che cerca sistematicamente tutte le possibili combinazioni di password, potrebbe scoprire senza troppi problemi quella corretta. Nelle impostazioni di iOS, all’interno della schermata Personal Hotspot, la password pre-impostata è pensata per essere memorizzabile permettendo quindi di collegare diversi dispositivi facilmente.

Andreas Kurtz, Daniel Metz e Felix C. Freiling hanno scoperto che iOS, quando si impostano password predefinite, sceglie la password da una lista di 1.842 parole, ciascuna da 4 a 6 caratteri di lunghezza. iOS, quindi, genera le password con una delle parole della lista seguita da un numero di quattro cifre. Questa combinazione permette quindi la composizione di “sole” 18,5 milioni di password diverse, un numero relativamente basso quando si tratta di password cracking, il che permette facile un attacco da parte di malintenzionati.

È stato anche scoperto che le parole della lista non sono scelte a caso e che alcune parole sono scelte molto più frequentemente di altre. Questa conoscenza può potenzialmente accelerare il processo estrazione delle password dato che vengono prima provate le parole più utilizzate. I ricercatori affermano che tutti questi fattori permettono di violare un collegamento hotspot in meno di 50 secondi.

La funzione Personal Hotspot utilizza la crittografia WPA2-PSK, che è generalmente considerata sicura per il WiFi. Tuttavia, la breve lista di password che iOS sceglie di predefinito, non garantiscono la sicurezza necessaria.

Fino a quando Apple non renderà le password di default più sicure, consigliamo agli utenti di impostare manualmente una password.

Via | iMore

Leggi o Aggiungi Commenti