Negli ultimi anni, macOS è diventato sempre più popolare tra gli utenti, in gran parte grazie alla sua interfaccia user-friendly, spesso elogiata per la sua semplicità e facilità d’uso.

macOS è anche spesso percepito come più sicuro di altri sistemi operativi. Nonostante ciò, alcuni malintenzionati, in gergo Threat actor (TA), continuato a prendere di mira il sistema operativo per Mac.

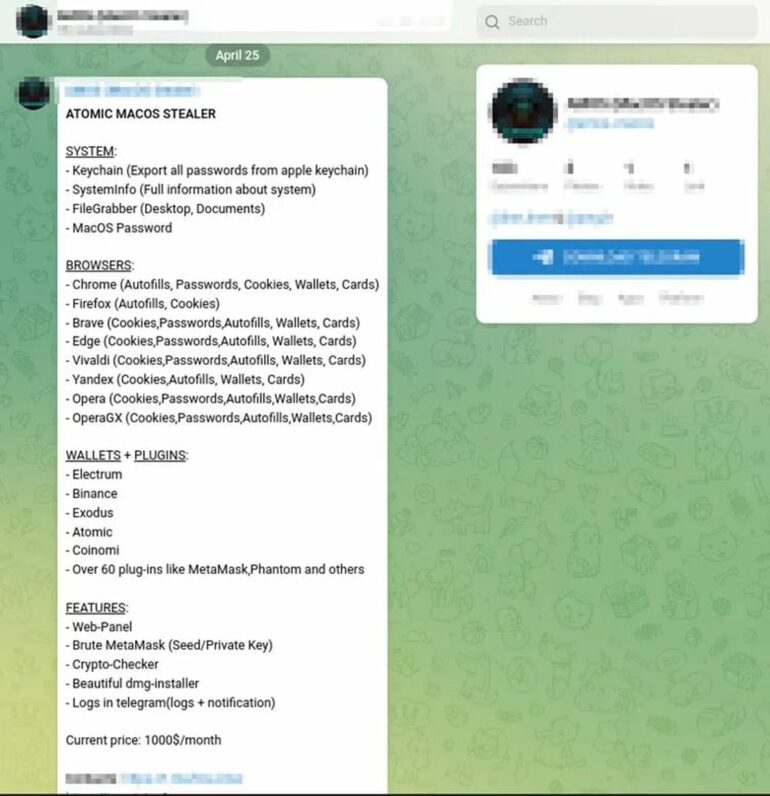

Cyble Research and Intelligence Labs (CRIL) ha recentemente scoperto un canale Telegram che pubblicizza un nuovo malware per il furto di informazioni chiamato Atomic macOS Stealer (AMOS). Il malware è specificamente progettato per prendere di mira macOS e può rubare informazioni sensibili dalla macchina della vittima.

L’AT migliora costantemente questo malware e aggiunge nuove funzionalità per renderlo più efficace. Nella sua attuale versione, AMOS è in grado di accedere alle password del portachiavi, alle informazioni di sistema, ai file dal desktop e alla cartella dei documenti e alla password del Mac.

È in grado di infiltrarsi nelle app del browser come Chrome e Firefox, estraendo informazioni di compilazione automatica, password, cookie, portafogli e informazioni sulla carta di credito. Può anche compromettere portafogli crittografici tra cui Atomic, Binance, Exodus, Electrum, MetaMask e molti altri.

Questi servizi sono offerti a un prezzo di 1000 dollari al mese.

Dopo che il malware ha compromesso le informazioni di un utente, comprime i dati in un file ZIP e li invia al malintenzionato tramite un URL del server C&C.

Come rimanere protetti da AMOS e altri malware

- Scaricare e installare il software solo dall’Apple App Store ufficiale.

- Usare un pacchetto software antivirus e di sicurezza Internet sul nostro sistema.

- Utilizzare password complesse e applicare l’autenticazione a più fattori ove possibile.

- Abilitare le funzionalità di sicurezza biometrica come l’impronta digitale o il riconoscimento facciale per sbloccare il dispositivo ove possibile.

- Diffidare dall’aprire i collegamenti ricevuti tramite le e-mail.

- Prestare attenzione durante l’abilitazione di eventuali autorizzazioni.

- Mantenere aggiornati dispositivi, sistemi operativi e applicazioni.

Leggi o Aggiungi Commenti