I ricercatori del Citizen Lab della Munk School dell’Università di Toronto hanno pubblicato un nuovo rapporto in cui spiegano come è stato possibile sfruttare un exploit zero-click di iOS.

Molti di voi conosceranno la società israeliana “NSO Group” e il suo spyware Pegasus. Apple ha citato in giudizio NSO Group per “abuso e danno” ai suoi utenti. Aziende come NSO Group vendono spyware ai clienti, che sfruttano le falle di sicurezza nel software di iPhone e smartphone Android.

Questi software di spionaggio vengono spesso utilizzati dalle agenzie di sicurezza e dai governi per monitorare le persone di interesse. Ciò è stato notoriamente dimostrato dalla scoperta di Pegasus, che è stato venduto e utilizzato per spiare oppositori politici, attivisti e giornalisti.

Un rapporto di Citizen Lab basato sull’analisi di campioni condivisi da Microsoft Threat Intelligence ha rivelato l’esistenza di uno strumento di spionaggio molto simile a Pegasus sotto molti aspetti. Conosciuto come “Reign“, lo spyware della società israeliana QuaDream offre ai governi diversi modi per tenere d’occhio, ancora una volta, la loro potenziale opposizione.

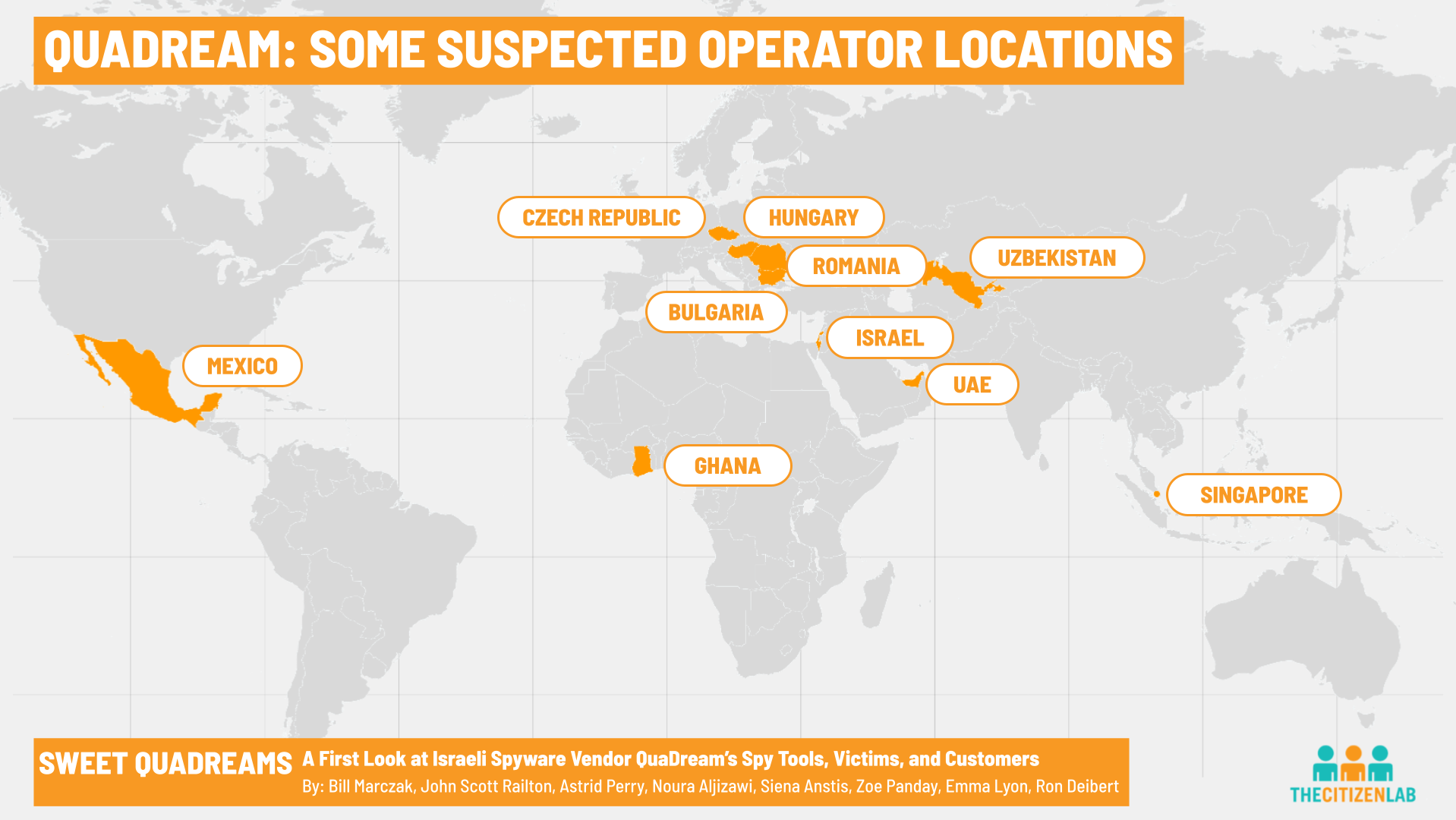

Lo strumento è stato utilizzato in almeno cinque casi. Ad oggi è stato utilizzato contro esponenti dell’opposizione politica, giornalisti e altri in Nord America, Asia centrale, Sud-est asiatico, Europa e Medio Oriente.

Microsoft Threat Intelligence ha aiutato Citizen Lab a capire cosa poteva fare lo spyware QuaDream una volta che si fosse infiltrato in un iPhone attraverso l’exploit zero-click.

Microsoft Threat Intelligence ha condiviso con Citizen Lab due campioni di spyware iOS che chiamano KingsPawn e attribuiscono a QuaDream con grande sicurezza.

Successivamente abbiamo analizzato questi file binari, cercando di sviluppare indicatori che potessero essere utilizzati per identificare un dispositivo compromesso con lo spyware QuaDream.

L’elenco delle funzionalità spyware QuaDream identificate include la registrazione di chiamate e microfoni, il rilevamento della posizione, lo scatto di foto e persino la generazione di password iCloud 2FA.

“Abbiamo scoperto che lo spyware contiene anche una funzione di autodistruzione che ripulisce varie tracce lasciate dallo spyware stesso. La nostra analisi della funzione di autodistruzione ha rivelato un nome di processo utilizzato dallo spyware, che abbiamo scoperto sui dispositivi delle vittime”, afferma Citizen Lab.

Uno dei due campioni di spyware “a volte lascia tracce sui dispositivi infetti dopo che questo è stato rimosso” che Citizen Lab chiama Ectoplasm Factor.

Sebbene un aggiornamento a iOS 14 abbia eliminato l’exploit zero-click utilizzato da QuaDream, Apple è stata più aggressiva nel prevenire il ripetersi di queste situazioni.

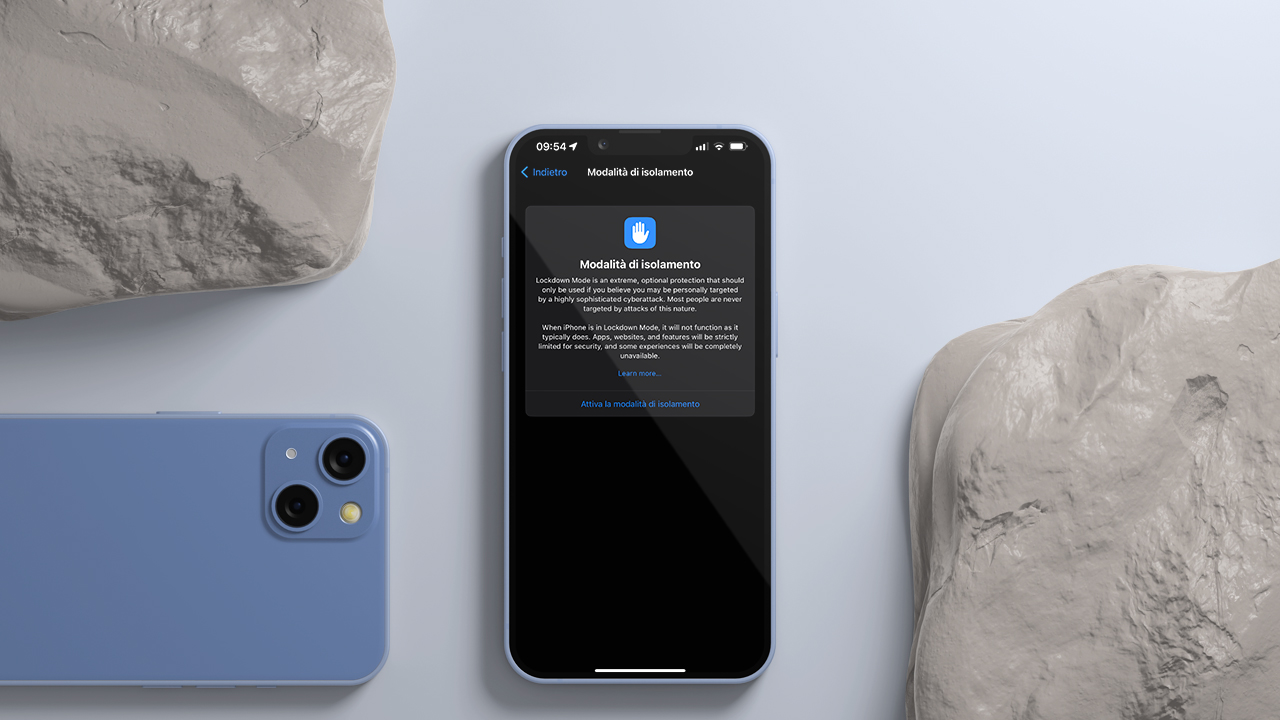

La società ha aggiunto un’opzione di sicurezza in iOS 16 chiamata modalità di Isolamento. Qualsiasi utente può abilitare la modalità tramite l’app Impostazioni.

La modalità di isolamento aggiunge un livello di protezione estremo e opzionale per quel ristretto numero di utenti che (per via della loro identità e attività) potrebbero essere bersaglio di alcune delle minacce digitali più sofisticate a loro personalmente dirette. La maggior parte delle persone non è mai oggetto di attacchi di questa natura.

Quando la modalità di isolamento è abilitata, il nostro dispositivo non funziona come di consueto. Per ridurre la superficie di attacco che potenzialmente potrebbe essere sfruttata da uno spywar, vengono imposti stretti limiti ad alcune app e funzioni e ad alcuni siti web in termini di sicurezza; in più, alcune funzionalità potrebbero non essere disponibili.

La modalità di isolamento è disponibile in iOS 16, iPadOS 16 e macOS Ventura.

Quando la modalità di isolamento è abilitata, alcune app e funzioni hanno un comportamento diverso, ad esempio:

- Messaggi: viene bloccata la maggior parte dei tipi di allegati, a eccezione di alcune immagini e alcuni video e audio. Alcune funzioni, come i link e l’anteprima dei link, non sono disponibili.

- Navigazione web: alcune tecnologie web complesse sono bloccate, pertanto alcuni siti web potrebbero essere caricati più lentamente o non funzionare correttamente. In più, i font web potrebbero non essere visualizzati e le immagini potrebbero essere sostituite con un’icona di immagine mancante.

- FaceTime: le chiamate FaceTime in entrata sono bloccate a meno che tu non abbia precedentemente chiamato quella persona o quel contatto.

- Servizi Apple: gli inviti in entrata per i servizi Apple, come gli inviti a gestire un’abitazione nell’app Casa, sono bloccati a meno che tu non abbia precedentemente invitato quella persona.

- Album condivisi: gli album condivisi vengono rimossi dall’app Foto e i nuovi inviti agli album condivisi vengono bloccati. Puoi continuare a visualizzare gli album condivisi utilizzando altri dispositivi sui quali non è abilitata la modalità di isolamento. Quando disattivi la modalità di isolamento, devi riattivare gli album condivisi nelle impostazioni del tuo dispositivo.

- Collegamenti ai dispositivi: per poter collegare il tuo iPhone o iPad a un accessorio o a un altro computer, è necessario che il dispositivo sia sbloccato. Per poter collegare il tuo portatile Mac con processore Apple a un accessorio, è necessario che il Mac sia sbloccato e che sia fornita un’approvazione esplicita.

- Profili di configurazione: non è possibile installare profili di configurazione e il dispositivo non può essere registrato in una soluzione di gestione dei dispositivi mobili o di supervisione dispositivo quando la modalità di isolamento è abilitata.

Telefonate e SMS continuano a funzionare mentre la modalità di isolamento è abilitata. Il comportamento delle funzioni di emergenza, come le chiamate di emergenza SOS, non subisce variazioni.

Inoltre, Apple ora avvisa anche i clienti che potrebbero essere stati presi di mira da aziende di spyware.

Leggi o Aggiungi Commenti