A luglio 2019, Apple ha corretto alcune vulnerabilità di sicurezza nel suo sistema operativo mobile con l’aggiornamento iOS 12.4, inclusi diversi difetti in WebKit. I ricercatori di Volexity però, hanno affermato che almeno uno di questi difetti è stato attivamente sfruttato tra Gennaio e Marzo 2020.

Secondo quanto riferito, uno degli exploit di iOS 12 non corretto, è stato utilizzato da un gruppo di hacker in Cina noto come “Evil Eye”. Soprannominato “Insomnia“, l’exploit offre agli aggressori l’accesso root agli iPhone con iOS 12.3-12.3.2.

Sono stati condivisi ulteriori dettagli sulla vulnerabilità di iOS che consente a “Evil Eye”, hacker sponsorizzati dalla Cina, di monitorare gli iPhone della minoranza musulmana uigura del paese. In particolare, gli utenti con iPhone 6 o precedenti rimarranno bloccati su iOS 12 e poiché non possono aggiornare il software regolarmente, rimaranno vulnerabili.

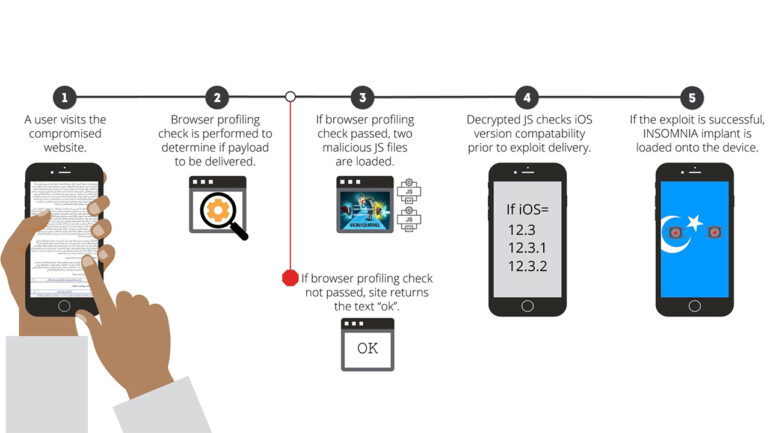

Ecco come funziona l’insonnia:

L’exploit è stato caricato sui dispositivi iOS degli utenti che visitano diversi siti Web a tema uiguro. Gli aggressori hanno quindi utilizzato l’exploit, che ha concesso loro l’accesso root ai dispositivi degli utenti, per rubare messaggi in chiaro da vari client di messaggistica, e-mail, foto, elenchi di contatti e dati sulla posizione GPS.

Poiché Insomnia è un exploit basato su WebKit, funziona su qualsiasi browser in esecuzione su un dispositivo iOS. I ricercatori hanno confermato che i browser Safari, Chrome e Microsoft Edge erano vulnerabili, il che significa che qualsiasi utente iOS che visitava i siti Web a tema uiguro potrebbe essere infetto.

La vulnerabilità di WebKit era presente in iOS 12.3, iOS 12.3.1 e iOS 12.3.2, ma iOS 12.4 e le versioni più recenti sono al sicuro. Vale la pena notare che un semplice riavvio è sufficiente per rimuovere il codice dannoso.

Leggi o Aggiungi Commenti